要旨

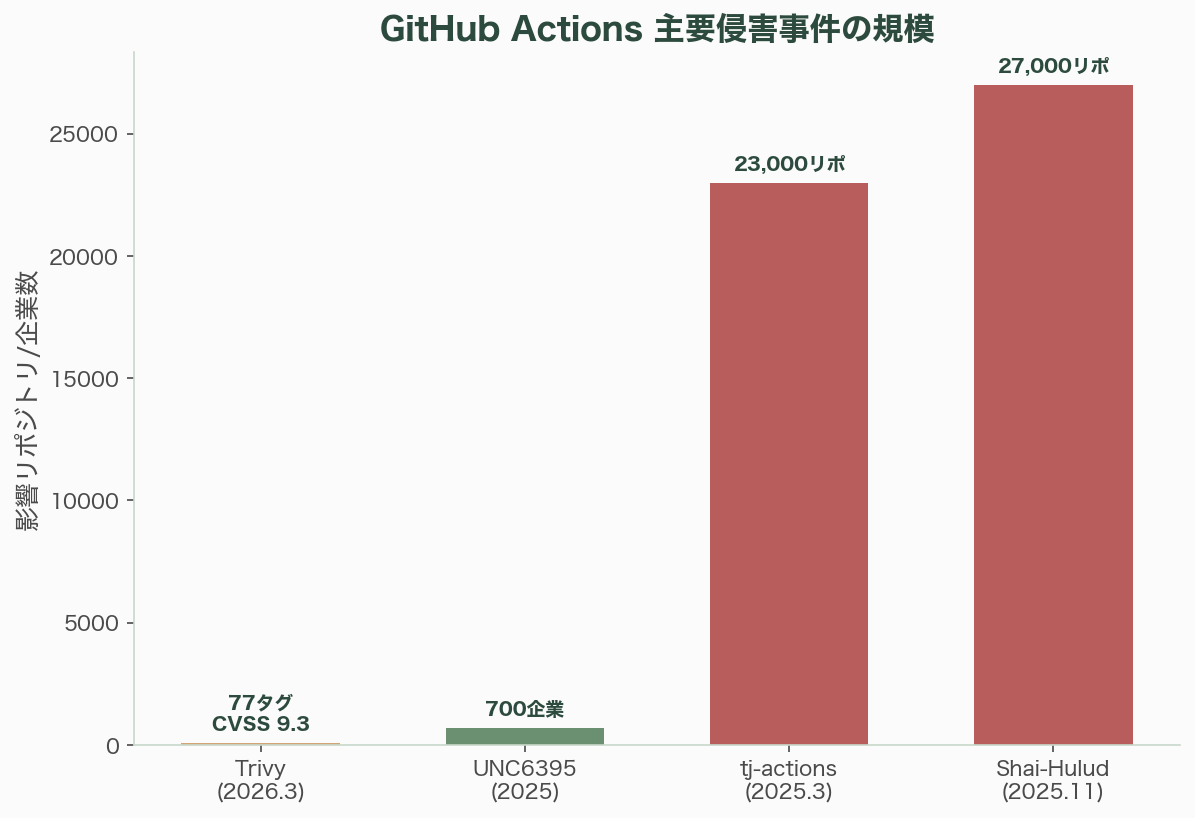

2025〜2026年にかけて、GitHub Actionsを標的としたサプライチェーン攻撃が壊滅的な規模で連鎖している。2025年3月のtj-actions/changed-files侵害(CVE-2025-30066、23,000以上のリポジトリに影響)、2025年11月のShai-Huludワーム(27,000の悪意あるリポジトリを作成し487組織の14,000のシークレットを暴露)、2026年3月のTrivy-action侵害(CVE-2025-61671、CVSS 9.3)——これらは単発の事故ではなく、GitHub Actionsのアーキテクチャそのものに内在する構造的脆弱性の帰結だ。GitHub自身が2026年のセキュリティロードマップで「Actionの依存関係はランタイムで解決され決定的でない」「可視性は限定的」「制御は最小限」と認めている。Gitの産みの親でありLinuxの産みの親であるLinus Torvaldsは「GitHubは完全に使えないゴミのマージを作る」「GitHubのプルリクエストとオンラインコミット編集は純粋なゴミだ」と断じた。この混乱の中、GitLabセルフホスト版が「バイブコーディング時代の究極のプライベート工場」として急速に支持を拡大している。2026年初頭、米国の開発者の92%がAI支援コーディング(バイブコーディング)を採用する中、AI生成コードの約24.7%にセキュリティ上の欠陥が含まれるという現実がある。GitLabのDuo Self-Hosted(2025年2月GA)はLLMを顧客インフラ内にデプロイし、推論データが顧客ネットワークを離れることがない。FedRAMP Moderate認証を取得し、国防総省のIron Bankに統合され、金融・医療・政府の機密環境でのエアギャップデプロイに対応する。GitLab Inc.(GTLB)のFY2026売上は9.55億ドル(約1,432億5,000万円、前年比25.8%増)、ARR10万ドル超の顧客は1,344社(25%増)、アナリスト29名中24名が「Strong Buy」を推奨する。DevSecOps市場は2025年の約100億ドル(約1兆5,000億円)から2032〜2035年に260〜370億ドル(約3兆9,000億〜5兆5,500億円)に拡大する見通しだ。本稿では、GitHub Actionsの構造的脆弱性の全貌、GitLabセルフホストの優位性、そしてバイブコーディング時代におけるプライベート開発環境の意義を包括的に検証する。

本文

Linus Torvaldsの断罪——「GitHubは純粋なゴミだ」

GitHub Actionsの侵害を語る前に、GitそのものとGitHubの関係を明確にする必要がある。

Gitは2005年にLinus Torvalds——Linux カーネルの創造者——が開発した分散バージョン管理システムだ。しかしTorvaldsは、自身が生み出したGitの上に構築されたGitHubに対して、容赦のない批判を繰り返してきた。

2021年9月、Linux 5.15のNTFSドライバのプルリクエストに関連して、Torvaldsはカーネルメーリングリストで以下のように述べた:

「GitHubは完全に使えないゴミのマージを作る。GitHubのインターフェースでマージすることは絶対にやってはならない」

「Gitにはちゃんとしたプルリクエスト生成モジュールが付属しているが、GitHubはそれを完全に劣った独自バージョンで置き換えることにした」

「GitHubのプルリクエストとオンラインコミット編集は、純粋なゴミだ」

Torvaldsが問題視するのは、GitHubのマージコミットメッセージが「Merge branch 'torvalds:master' into master」のような情報のない文字列になること——何がマージされ、なぜマージされたのかという文脈を完全に破壊することだ。カーネル開発のようなミッションクリティカルなプロジェクトにとって、これは単なる美学の問題ではなく、コードの追跡可能性と品質保証の根本的な毀損だ。

Torvaldsの批判は、GitHubのコードホスティングとしての価値を否定するものではない(「ホスティングとしてはいい」とも述べている)。しかし、GitHubのワークフロー——プルリクエスト、マージ、そしてそれらの上に構築されたGitHub Actions——が、深刻な設計上の欠陥を抱えていることを、Gitの創造者自身が早くから警告していた。

GitHub Actions侵害の連鎖——2025〜2026年の壊滅的な記録

2025年から2026年にかけて、GitHub Actionsを標的としたサプライチェーン攻撃が前例のない規模で連鎖した。

2025年3月: tj-actions/changed-files侵害。CVE-2025-30066(CVSS 8.6)。攻撃者は、SpotBugsのpull_request_target脆弱性から漏洩したPAT(Personal Access Token)を起点に、reviewdog/action-setup → tj-actions/changed-files → Coinbase agentikit へと攻撃チェーンを構築した。Base64エンコードされたペイロードがCI/CDランナーのメモリをダンプし、すべての環境変数とシークレットをワークフローログに暴露した。23,000以上のリポジトリが影響を受け、218のリポジトリでDockerHub、npm、AWSの認証情報が露出した。CISAは3月18日にKnown Exploited Vulnerabilities(KEV)カタログに追加し、正式なアラートを発行した。主要ターゲットはCoinbaseのagentitkプロジェクトで、暗号通貨の窃取が目的だったとされる。

2025年11月: Shai-Huludワーム。Palo Alto NetworksのUnit 42研究者が発見。700以上のnpmパッケージをトロイの木馬化し、27,000の悪意あるGitHubリポジトリを作成、数時間以内に487組織の14,000のシークレットを暴露した。自己増殖型のボットネット的ネットワークを構築し、侵害されたシステムがアクセストークンを共有。Zapier、ENS Domains、PostHog、Postmanが一時的にトロイの木馬化された。

2025年: UNC6395 / Salesloft侵害。「年間最大のSaaS侵害キャンペーン」と呼ばれ、700以上の企業が影響を受けた。攻撃者はSalesloftのGitHubアカウントにアクセスし、コードをダウンロード、ゲストアカウントを追加、不正なワークフローを設定。盗んだOAuthトークンで数百のSalesforce環境にアクセスした。被害企業にはCloudflare、SentinelOne、Zscaler、Palo Alto Networks、Google、PagerDuty、Proofpointが含まれる。

2026年3月: Trivy-action侵害。脅威アクター「TeamPCP」の自律ボット「hackerbot-claw」がpull_request_targetワークフローを悪用してPATを窃取し、aquasecurity/trivy-actionの77タグ中76タグをフォースプッシュで上書き。SSHキー、クラウドプロバイダー認証情報、データベース認証情報、Kubernetesトークン、暗号通貨ウォレットを抽出した。CVE-2025-61671(CVSS 9.3、Critical)が割り当てられ、Microsoftがセキュリティガイダンスを公開した。

攻撃ベクトルの全貌——構造的脆弱性の解剖

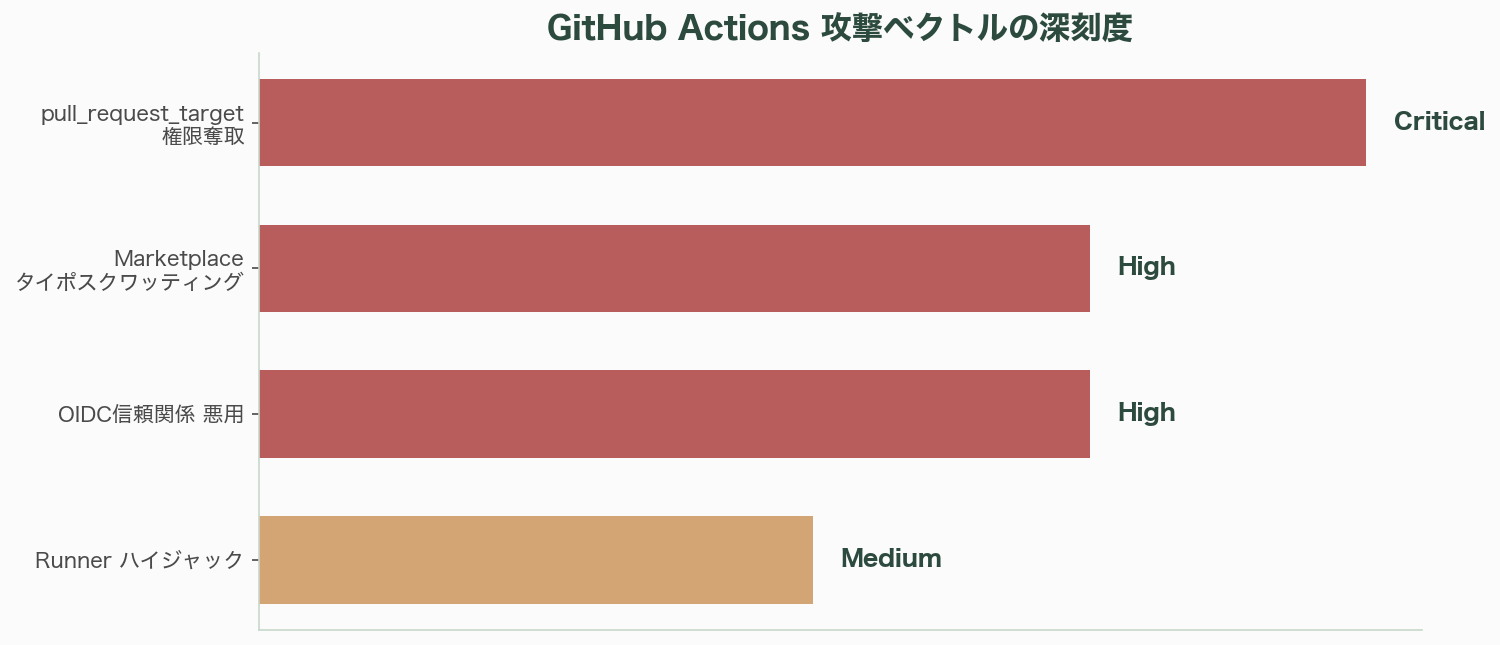

GitHub Actionsの侵害は、個別の設定ミスではなく、アーキテクチャに内在する構造的脆弱性に起因する。

pull_request_targetの不適切な使用による権限奪取。通常のpull_requestトリガーはフォーク元のコンテキストで実行され、読み取り専用のアクセス権しか持たない。しかしpull_request_targetはターゲットブランチ(main)のコンテキストで実行され、フルシークレットアクセスと読み書き可能なGITHUB_TOKENを持つ。攻撃者はフォークからPRを送信するだけで、ターゲットリポジトリの全シークレットにアクセスできる。OWASPはこれをCICD-SEC-04(Poisoned Pipeline Execution)に分類し、MITRE ATT&CKはT1677として登録している。2026年2月には自律ボット「hackerbot-claw」が少なくとも6つの著名リポジトリでこの脆弱性を悪用した。

GitHub Marketplaceの「タイポスクワッティング」攻撃。Orca Securityの実証実験(PoC)では、14の偽組織を作成(例: 「circelci」「actons」「docker-action」)したところ、「actons」組織にはプロモーションゼロで2ヶ月以内に12のリポジトリが参照した。GitHubはActionの真正性を検証する仕組みを持たず、誰でも人気Actionに類似した名前でActionsを公開できる。低コスト・高インパクトのサプライチェーン攻撃だ。

OIDC(OpenID Connect)の信頼関係の悪用。GitHub ActionsのOIDCトークンを使ったAWS/GCP/Azureへのキーレス認証は、IAMロールの信頼ポリシーが不適切に設定されている場合、任意のGitHub Actionsワークフローからクラウドリソースにアクセスされる。Tinder Security LabsとDatadog Security Labsが詳細な調査を公開し、AWSは2025年6月に新規の脆弱なロール作成を制限する措置を取った。

実行環境(Runners)のハイジャックと仮想通貨マイニング。Shai-Huludキャンペーンでは侵害されたマシンに不正なランナーをインストールし、意図的に脆弱なワークフローをC2チャネルとして使用。NVIDIAの研究者はセルフホストg5g.metalインスタンスのランナーからリバースシェルを取得した。Praetorian Researchは「セルフホストGitHubランナーはバックドアである」と結論づけ、非エフェメラルなランナーが永続的な攻撃拠点になると警告した。

GitHub自身の告白——「可視性は限定的、制御は最小限」

最も衝撃的なのは、GitHub自身が2026年のActions セキュリティロードマップで構造的弱点を認めたことだ。

GitHubは公式に以下を認めている: 「Actionの依存関係はランタイムで解決され決定的でない」「可視性は限定的」「制御は最小限」「過剰に権限が付与されたワークフロー」「不明確な信頼境界」「設定を間違えやすい構成」——これらはすべて、前述の攻撃を可能にした根本原因そのものだ。

Nirmataは2026年3月に「GitHub Actions is Under Attack」と題した記事を公開し、エスカレートする脅威を総括した。Sysdigの調査ではMITRE、Splunk等のセキュリティに注力するオープンソースリポジトリですら安全でないGitHub Actionsを使用していることが発見された。OpenSSF(Open Source Security Foundation)はtj-actionsとreviewdogの攻撃を受けて「CI/CDパイプラインのセキュリティガイド」を公開した。

GitLabセルフホスト——「究極のプライベート工場」の台頭

GitHub Actionsの構造的脆弱性が露呈する中、GitLabセルフホスト版が「バイブコーディング時代の究極のプライベート工場」として急速に支持を拡大している。

GitLabセルフホストの根本的な優位性は、サードパーティのマーケットプレイスActionに依存しないことだ。GitHub Actionsの侵害は、すべてマーケットプレイスの信頼モデルの崩壊に起因する。GitLabはSAST、DAST、依存関係スキャン、コンテナスキャン、シークレット検出、ライセンスコンプライアンスをすべて組み込みで提供し、外部プラグインに依存しない。ランナーも設計上セルフマネージドであり、共有インフラへの依存がない。

GitLab Community Editionは完全無料でセルフホスト可能であり、Kubernetes上でもベアメタルLinux上でも動作する。GitHub Enterpriseはセルフホストにエンタープライズプランが必須であるのとは対照的だ。GitLabインスタンスの約半数がセルフホストで運用されており、オンプレミス管理への圧倒的な需要を示している。

バイブコーディング時代とデータ主権——なぜ今GitLabなのか

2026年初頭、米国の開発者の92%がバイブコーディング(AI支援開発)を採用している。AI支援コーディングツール市場は2026年に85億ドルに達する見通しだ。しかし、AI生成コードの約24.7%にセキュリティ上の欠陥が含まれ、約45%に脆弱性が存在するという現実がある。2026年初頭にはバイブコーディングで開発されたアプリが大規模なデータ侵害を起こし、150万のAPIキーが露出した。

GitLab Duo Self-Hosted(2025年2月GA、v17.9)は、このリスクに対する構造的な回答だ。LLMを顧客インフラ内にデプロイし、推論データが顧客ネットワークを離れることがない。Mistralモデル(vLLM上)、Claude 3.5 Sonnet(AWS Bedrock上)、OpenAIモデル(Azure OpenAI上)をサポートする。v18.4ではModel Selection(管理者がAIワークフローに使用するモデルベンダーを選択)、Context Exclusion(機密ファイル/ディレクトリをAIコンテキストから除外)、Knowledge Graph(より深いRAG+コードインテリジェンス統合の基盤)がGA/ベータで提供されている。

金融、医療、政府、防衛——規制の厳しい業界にとって、プロプライエタリコードが外部AIプロバイダーに送信されないこと、AIトレーニングデータとして使用されないことの保証は、セキュリティ要件ではなくビジネス要件だ。

政府・防衛・規制産業での採用

GitLabセルフホストは、最も厳格なセキュリティ要件を持つ環境で採用されている。

GitLab Dedicated for GovernmentはFedRAMP Moderate認証とTX-RAMP認証を取得。ハードニングされたイメージが国防総省のIron Bankに統合され、全機密レベルで国防総省全体にデプロイ可能だ。エアギャップ環境——分類施設、セキュアプライベートクラウド、規制データセンター——でGitLab Duo Self-Hostedが稼働する。米国政府サポートは米国市民が専属で対応する。

Airbus、NVIDIA、Siemens、Goldman Sachs等の大企業が採用し、HIPAA準拠のヘルスケア環境では50以上のコンプライアンス制御を標準搭載。データレジデンシー、分離、プライベートネットワーキングを顧客が選択した地域で提供する。

GitLabの財務実績——急成長の数字

GitLab Inc.(NASDAQ: GTLB)の業績は、セルフホスト需要の急拡大を反映している。

FY2026(2026年1月期)の売上は9.55億ドル(約1,432億5,000万円)、前年比25.8%増。Q2 FY2026は売上2.36億ドル(29%増)。ドルベース純リテンション率は121%。ARR 10万ドル超の顧客は1,344社(25%増)、ARR 5,000ドル超の顧客は10,338社(11%増)。登録ユーザーは3,000万人以上。残存パフォーマンス義務(RPO)は9.88億ドル(32%増)。

株価のアナリストコンセンサスはStrong Buy(24 Buy、5 Hold、0 Sell)。中央値目標株価は56.50ドル、最高目標株価は75.00ドル(Macquarie Steve Koenig)。

DevSecOps市場——サプライチェーンセキュリティが最速成長

GitHub Actionsの侵害の連鎖は、DevSecOps市場全体を押し上げている。

DevSecOps市場は2025年の約100億ドル(約1兆5,000億円)、2026年の約114億ドルから、2032〜2035年に260〜370億ドル(約3兆9,000億〜5兆5,500億円)に拡大する見通しだ(CAGR 14.6〜17.8%)。サプライチェーンセキュリティセグメントが最速のCAGRで成長する——まさにGitHub Actionsの脆弱性が露呈した領域だ。

VC投資もDevSecOps分野に集中している。Opsera(AIパワードDevOps、シリーズB 2,000万ドル)、Pixee(自動コード修正、シード1,500万ドル)、Boost Security(DevSecOps自動化、シード1,200万ドル)。資金の70%が北米スタートアップに流入し、Decibel Partners、Shield Capital、Paladin Capitalがリードしている。

今後の見通し——分岐する二つの道

GitHub ActionsとGitLabセルフホストは、開発インフラの未来における二つの根本的に異なる哲学を体現している。

GitHubは10,000以上のマーケットプレイスActionによる拡張性と、1億人以上の開発者によるネットワーク効果を強みとする。Fortune 100の90%がGitHubを使用している。しかし2026年のセキュリティロードマップで認めた構造的弱点——「ランタイムで解決される依存関係」「最小限の制御」「設定を間違えやすい構成」——は、アーキテクチャレベルの問題であり、パッチで解決できるものではない。

GitLabセルフホストは、「すべてを内製し、すべてを管理する」という哲学だ。マーケットプレイスの信頼モデルを完全に排除し、SAST/DAST/シークレット検出をビルトインで提供する。バイブコーディング時代のAIデータ主権、エアギャップ環境でのデプロイ、政府・金融・医療の規制準拠——これらの要件を満たす「究極のプライベート工場」として、GitLabセルフホストは急速にポジションを確立しつつある。

OWASPのPoisoned Pipeline Execution(CICD-SEC-04)がGitHub Actionsの全主要インシデントの根底にある。この攻撃ベクトルが存在する限り、GitHub Actionsのセキュリティは構造的に不安定なままだ。GitLabの統合型・自己完結型アーキテクチャは、このリスクを設計レベルで排除する。

業界への影響

第一に、2025〜2026年のGitHub Actions侵害の連鎖は、CI/CDサプライチェーンセキュリティが「あれば良い」から「ビジネスの存亡に関わる」問題に昇格したことを示す。tj-actions(23,000リポジトリ)、Shai-Hulud(487組織の14,000シークレット)、UNC6395(700企業)、Trivy(CVSS 9.3)——これらのインシデントの累積的影響は、GitHub Actionsのマーケットプレイスモデルへの根本的な信頼喪失を招きかねない。

第二に、GitHub自身が「可視性は限定的」「制御は最小限」と認めたことは、構造的問題の存在を公式に確認したものだ。これはパッチではなくアーキテクチャレベルの再設計を要する問題であり、短期的な解決は困難だ。

第三に、GitLabセルフホストが「究極のプライベート工場」として台頭している背景には、バイブコーディング時代のAIデータ主権、政府・防衛のエアギャップ要件、金融・医療の規制準拠、そしてGitHub Actionsのサプライチェーンリスクからの構造的離脱という複合的な動機がある。FY2026売上9.55億ドル(25.8%増)、ARR 10万ドル超顧客1,344社(25%増)という数字は、この需要の強さを裏付ける。

第四に、DevSecOps市場のサプライチェーンセキュリティセグメントが最速成長であることは、GitHub Actionsの脆弱性が市場構造を変えつつあることを意味する。GitLabはこの波の最大の受益者となりうる。

参考情報: CISA Alert CVE-2025-30066 & CVE-2025-30154 (March 2025), Unit 42 GitHub Actions Supply Chain Attack Targeting Coinbase, Wiz tj-actions/changed-files Analysis, Wiz reviewdog/action-setup Analysis, Hunters Security tj-actions & reviewdog Report, The Hacker News CISA Warning, The Hacker News Trivy Breach (March 2026), Palo Alto Networks Trivy Supply Chain Attack, Microsoft Security Blog Trivy Compromise, Unit 42 Shai-Hulud npm Supply Chain Attack, Wiz Shai-Hulud 2.0, eSecurity Planet UNC6395 GitHub Breach 700+ Companies, Obsidian Security UNC6395 Salesloft, Codecov Post-Mortem (April 2021), Linus Torvalds LKML (September 2021), The Register GitHub Merges Criticism, Orca Security Typosquatting in GitHub Actions, Orca Security pull_request_target Exploits, Upwind hackerbot-claw RCE, Adnan Khan GitHub Actions Cache Poisoning, Datadog GitHub-to-AWS Keyless Authentication Flaws, Tinder Security Labs OIDC Vulnerabilities, Sysdig Self-Hosted Runners as Backdoors, Synacktiv Hijacking GitHub Runners, OWASP CICD-SEC-04, MITRE ATT&CK T1677, Alex Birsan Dependency Confusion, OpenSSF CI/CD Security Guide, Nirmata「GitHub Actions is Under Attack」(March 2026), GitHub Blog 2026 Actions Security Roadmap, Sysdig Insecure Actions in MITRE/Splunk, GitLab FY2026 Q2/Q3 Financial Results, GitLab Federal Government Solutions, GitLab FedRAMP Authorization, GitLab HIPAA Compliance, GitLab Duo Self-Hosted Documentation, InfoQ GitLab Self-Hosted AI, GitLab npm Supply Chain Attack Discovery, Fortune Business Insights DevSecOps Market, Precedence Research DevSecOps Market, DEV Community Securing Vibe Coded Applications 2026, Daily.dev Vibe Coding 2026, MarketBeat/StockAnalysis GTLB Forecast