キーワード: マネーフォワード, GitHub不正アクセス, GitLabセルフホスト, データ主権, Claude Mythos, CLOUD Act, サプライチェーン攻撃, DevSecOps

マネーフォワード「GitHub不正アクセス」第一報——時系列で見る5月1日

マネーフォワードは2026年5月1日、コーポレートサイトに「『GitHub』への不正アクセス発生に関するお知らせとお詫び(第一報)」を掲載し、同社グループが「ソフトウェア開発およびシステム管理に利用しているGitHubの認証情報」が漏えいし、これを用いた第三者がGitHub上のリポジトリに不正ログインして「リポジトリ内のソースコードや関連ファイルが閲覧およびコピーされる被害」が発生したと公表した。同日の発表は20時台にITmedia NEWSとImpress Watchが速報し、Yahoo!ニュースを介して家計簿アプリ「マネーフォワード ME」の有料・無料ユーザー1,430万人と、クラウド会計を中心とする法人向けサービスを利用する企業群へと一斉に拡散した。

事案の経過は明快である。攻撃者はまずGitHub認証情報を不正取得し、それを正規認証として用いて同社のGitHub組織アカウントへ侵入した。この時点でリポジトリのクローンが可能になり、HEADだけでなくGit履歴を含む全コミット・全ファイルが攻撃者の手中に渡った。一連の動きを検知した同社は、ただちに当該認証情報の無効化とアカウント遮断を実施し、リポジトリ内に含まれていた各種認証キー・パスワードの無効化と再発行を「概ね完了」させた、と説明している。並行して、銀行法に基づく電子決済等代行業者として運営する銀行口座連携機能を一時停止し、提携金融機関との安全性確認が終わり次第、新規連携・更新・再連携を順次再開する方針を示した。

何が、なぜ流出したのか——カード情報と認証キーが「ソースに同居」していた構造

公式発表によれば、現時点で確認された個人情報の流出は、子会社マネーフォワードケッサイが提供する「マネーフォワード ビジネスカード」に関わるカード保持者名のアルファベット表記とカード番号下4桁の合計370件である。クレジットカード番号の全桁、有効期限、CVV(セキュリティコード)の流出は確認されておらず、本番データベースからの情報漏えいや不正利用も現時点では報告されていない。被害者数だけを見れば、過去の大型インシデントと比較して桁違いに小さく、初動の封じ込めはむしろ及第点である。

しかし、エンジニアコミュニティの反応は厳しい。Zenn上で公開された「マネーフォワードのGitHub不正アクセス事件をエンジニア視点で読み解く」では、「なぜ本番カード情報と認証キーがソースコードに入っていたのか」という根本問いに対し、CI/E2Eテストのフィクスチャに本番データの一部を流用した可能性、過去のバグ調査ダンプがリポジトリに残置された可能性、マイグレーションスクリプトに直接埋め込まれた可能性などの仮説が並列して提示された。共通項は「本番個人情報を開発リポジトリに置く際に仮名化・マスキング処理を必須化していなかった」という運用設計上の欠陥である。同様の指摘はnote上の解説記事でも繰り返され、AWS Secrets ManagerやHashiCorp Vault等の専用シークレット管理サービスを介さず、認証キーを直接コードに記述する旧弊な運用が、流出と同時にすべての鍵を破られる結果を招いたと結論づけている。

加えて見逃せないのは、Git履歴の構造的脆さだ。攻撃者がリポジトリをクローンすれば、HEADから削除済みの.envファイルや一時的に押し込まれたAPIキーもgit log -pで復元できる。同社が「概ね完了」と表現した鍵無効化は、裏を返せば過去十数年分の歴史にわたって埋め込まれた大量の認証情報をローテーションせざるを得なかったことを意味する。長く運用されたサービスほど「現在のHEADはクリーン」という前提が崩れる、というのが本事案の最大の教訓である。

各報道機関の受け止め——「速さ」を評価しつつ「設計」を断罪する論調

報道各社の論調は、初動評価と構造批判の二層に分かれている。ITmedia NEWSは「マネーフォワード、GitHubからソースコードと一部ユーザー情報流出か 銀行連携を一時停止」の見出しで事実関係を簡潔に整理し、サービスの安全運営に支障はないとする同社の主張と、銀行連携停止の事実を併記する。Impress Watchはこれに対応の時系列を追加し、Yahoo!ニュース掲載のITmedia版は転載コメント欄で「370件の規模に対して銀行連携全停止は重い」「スピード公表は評価できる」など、利用者の温度差を可視化した。

エンジニア層の論調はより踏み込む。Zenn上のエンジニア視点記事は、平時から「シークレット管理基盤の有無」「Secret Scanningの導入」「テストデータマスキング」「リポジトリのコミット履歴監査」を欠いていた運用ポリシーを指摘し、「不正アクセス自体より、運用ポリシーの甘さが本質」とまとめた。FPトレンディは「家計簿アプリで日々の収支を自動取得している利用者にとっては、収支の見える化機能の中核が一時的に機能しなくなる事態」と銀行連携停止の生活者影響を強調し、ITコンサルタント村上知也氏は個人ブログで「金融サービスをやっていてGitHubを使っていたのか」というシンプルな問いを投げかけた。株式会社一創とnote「zephel01」のまとめ記事は、リポジトリに機密情報が直接保存されていた点こそが被害拡大の主因であり、外部の認証情報漏えいは「きっかけ」に過ぎないとの構造分析を共有する。総じて、「初動公表は早かった」が「設計はかなり古い」という二重評価が、5月1日深夜から2日朝にかけての日本語圏報道の通底音となった。

連鎖する2025〜2026年のGitHub侵害——マネーフォワードは特殊事例ではない

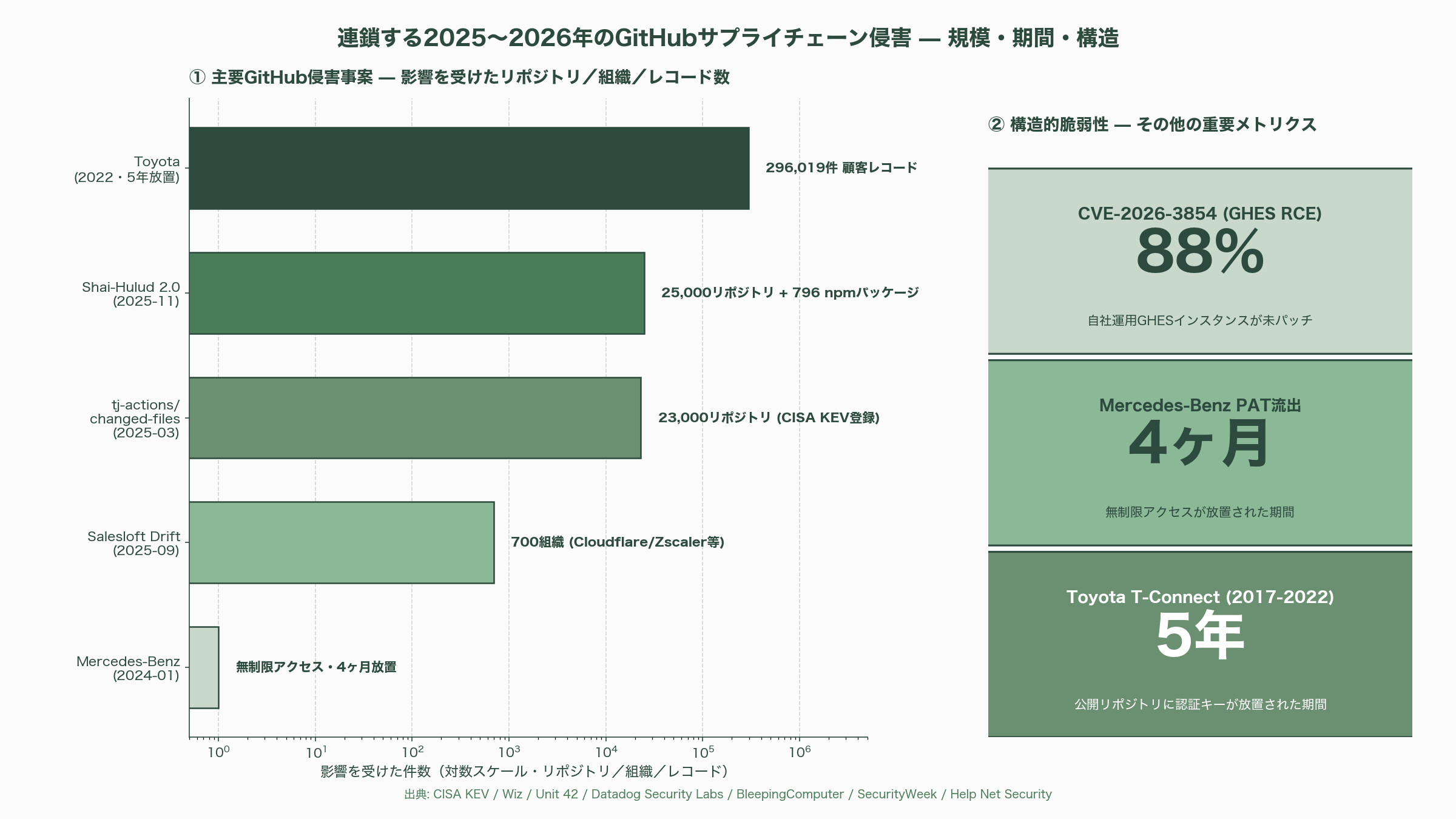

マネーフォワードの事案を「個別の不運」として片付けることはできない。2025〜2026年にかけて、GitHub周辺で発生したサプライチェーン侵害は、頻度・規模・連鎖性のいずれも歴史的水準に達している。

最も象徴的なのが、2025年3月のtj-actions/changed-files侵害(CVE-2025-30066)である。Wiz、Semgrep、Sysdig、Sophos、CISAが相次いで警告を発したこの事案では、攻撃者がreviewdog/action-setup(CVE-2025-30154)から漏れたPATを起点にtj-actions/changed-filesのバージョンタグを書き換え、CIランナーのメモリをダンプして環境変数とシークレットをワークフローログに暴露した。影響範囲は23,000以上のリポジトリに及び、CISAは同月18日に当該CVEを「Known Exploited Vulnerabilities(KEV)」カタログに追加した。

続く2025年9月にはCloudflareやZscaler、Palo Alto Networks、PagerDuty、Proofpoint等を含む700以上の組織が影響を受けたSalesloft Drift事件が表面化した。CyberScoopとTechCrunchの追跡報道によれば、UNC6395と命名された攻撃者は2025年3月から6月まで実に数か月にわたってSalesloftのGitHubアカウント内に潜伏し、複数のリポジトリをダウンロードしながらゲストユーザーを追加し、不正なワークフローを設定した。ここで盗まれたOAuthトークンが後にDrift経由で数百のSalesforce環境を一斉に開く鍵となり、Mandiantは8月末に調査着手、9月7日にようやく封じ込めを宣言する。

2025年11月のShai-Hulud 2.0は、自己増殖型ワームが796個のnpmパッケージをトロイの木馬化し、25,000以上のGitHubリポジトリを侵害した事案である。Unit 42、Datadog Security Labs、Wiz、Sysdig、Arctic Wolfが詳細レポートを公開し、CISAは緊急アラートを発出した。攻撃者は被害者のnpmトークンとGitHubトークン、SSH鍵、クラウド認証情報、CI/CDシークレットを盗み、犠牲者アカウント直下に「Shai-Hulud」名義の公開リポジトリを生成して窃取データをコミットするという挑発的手法をとり、Zapier、ENS Domains、PostHog、Postmanの公式パッケージにすら一時的に到達した。

そして2026年4月末、決定打のように降ってきたのがCVE-2026-3854である。SecurityWeek、Wiz、BleepingComputer、Help Net Securityが同時報道したこの脆弱性は、GitHubのgit pushパイプラインに潜む致命的なRCE(リモートコード実行)で、共有ストレージノード上で他組織のリポジトリへ任意アクセスを許す可能性があった。GitHub.com本体だけでなく自社運用のGitHub Enterprise Server(GHES)にも同等の影響が及び、開示時点で88%のGHESインスタンスがパッチ未適用だったとHelp Net Securityは報じた。「GitHubに置けば安全」「GHESを社内に置けば閉じている」という暗黙の前提が、同時に揺らいだのである。

過去事例も決して過去の話ではない。2024年1月に発覚したMercedes-Benzの事案では、従業員が自身のGitHubリポジトリにPATを含めて公開してしまい、その結果として同社のEnterprise Serverへの無制限アクセスが約4か月間にわたり放置された。BleepingComputerとSecurityWeekによれば、その間に攻撃者はAPIキー、設計図、クラウドアクセスキー、データベース接続文字列、SSO情報、ソースコード一式に到達できる状態だった。Toyotaは2022年10月、子会社が2017年12月から5年間にわたりT-Connectのソースコードと顧客DBアクセスキーを公開リポジトリに置きっ放しにしていたことを開示し、296,019件の顧客レコードが漏えい候補となった。2022年3月のLapsus$事件では、ハッカー集団が単一の従業員アカウントを侵害してMicrosoft Azure DevOpsからBing・Bing Maps・Cortanaのソースコード37GBを流出させ、Samsungから190GB、Nvidiaから1TBの内部資産が連鎖的に持ち出された。これらすべてに共通するのは、「ソースコード一式が外部SaaSに集約されている」という単一構造そのものが攻撃対象になったという事実である。

プライベートなコードを、わざわざGitHubに置く意味はあるのか

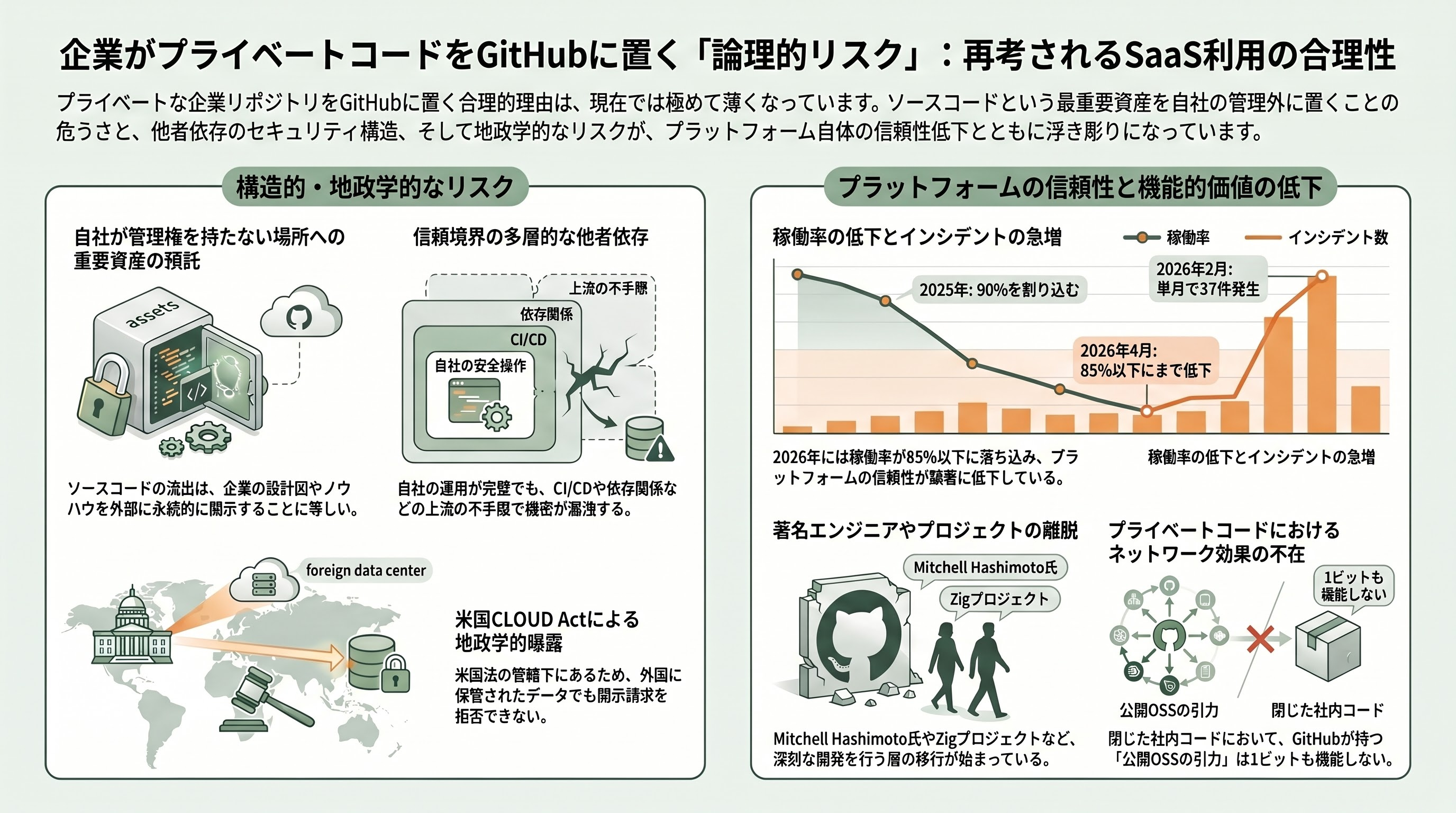

ここで本論に踏み込みたい。プライベートな企業リポジトリを、巨大な攻撃面を持つ外部SaaSであるGitHubにわざわざ置く合理的な理由は、ロジカルに突き詰めれば極めて薄い。

第一に、自社の事業上の最重要資産を、自社が管理権を持たない場所に預けるという構造そのものが本末転倒である。ソースコードは企業の事業秘密の総和であり、これを失うことは設計図、ノウハウ、顧客データ連携の脆弱性、認証構造、商流ロジックを丸ごと外部に開示することに等しい。マネーフォワードの370件は被害規模としては小さいが、流出したのが「ソースコード」である以上、そこから読み解ける将来の攻撃面は370件に留まらない。Mercedes-BenzやToyotaの事案が示したように、真の被害は流出件数ではなく、流出後の研究時間によって増殖する。

第二に、信頼境界が複数のレイヤーで他者に依存している。GitHubに置くということは、Microsoftとそのインフラ提供者、認証フェデレーションの上流、CI/CDマーケットプレイスのすべてのActionsメンテナ、依存関係のあらゆるnpm/PyPI/RubyGems作者、そして共有ストレージノードを共有するすべての他組織を、自社のセキュリティ境界の内側に組み込むことを意味する。tj-actions、Shai-Hulud、Salesloft Driftの三事案はいずれも、侵害を受けた事業体は自分の鍵を一切誤らずに運用していたにもかかわらず、上流の他者の不手際が即座に自社内部の機密へ伝播した。これは「責任共有モデル」ではなく、責任が他者に依存する構造そのものの欠陥である。

第三に、米国CLOUD Actと地政学的曝露の問題がある。GitHubは米Microsoftの100%子会社であり、米国法の管轄下にある。2026年に再確認されたCMS Law-NowおよびMassiveGRIDの解説によれば、米司法省は外国に保管されたデータについても、米国企業に対する令状を通じて開示請求が可能であり、Microsoft自身がフランス当局のヒアリングで「CLOUD Actが発動された場合、欧州顧客のデータ主権を絶対的に保証することはできない」と公式に述べている。ソースコードという企業の最深部資産を、外国法の管轄下に置く合理性は、規制業種ほど成立しにくい。

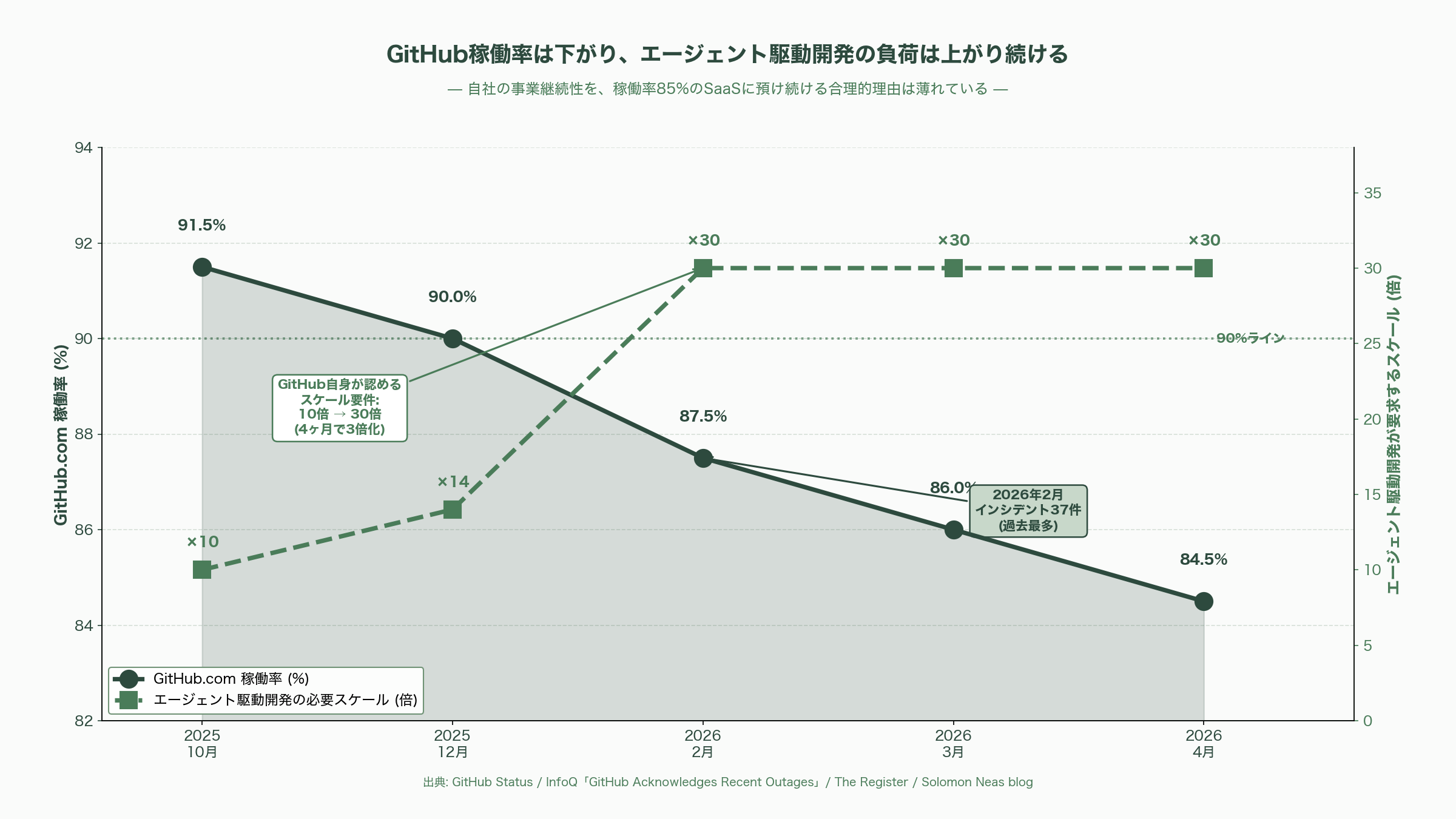

第四に、プラットフォーム自身の信頼性が顕著に低下している。GitHubのインシデント数は2026年2月単月で37件、稼働率は2025年に90%を割り込み、2026年4月には85%以下まで落ちた。GitHub自身がInfoQ向けに、エージェント駆動開発によるスケール要件が「2025年10月時点で10倍」と見積もったが「2026年2月には30倍が必要」だったと認めている。HashiCorp共同創業者でGitHubユーザー番号1299のMitchell Hashimoto氏は2026年4月28日に「GitHubは深刻な仕事をする場所ではなくなった」と公言し、自身のターミナルエミュレータGhosttyを別プラットフォームへ移行することを表明した(The Register、Slashdot、Hacker News)。Zigプロジェクトは既にCodebergへ移行済みであり、OpenAIまでも代替検討に入ったとの報道がある。

第五に、GitHubの差分価値が薄れ続けている。プライベートリポジトリにおいて、GitHubの最大の付加価値とされてきたPR・Issue・Actionsは、すべてGitLab/Forgejo/Giteaが同等以上の機能を提供する。マーケットプレイス連携の引力は、tj-actionsとShai-Hulud以後、リスク要因に転化した。「世界の誰もが見られる場所」という公開OSSへの拠り所は意味があるが、閉じた社内コードに対しては、そのネットワーク効果は1ビットも働かない。

これらを総合すると、企業のプライベートリポジトリをGitHubに置き続ける理由は、過去からの慣性、エンジニアの個人習慣、そして移行コストへの忌避以外には、ほとんど残っていない。論理的には、社外SaaSに置くこと自体が脆弱性である。

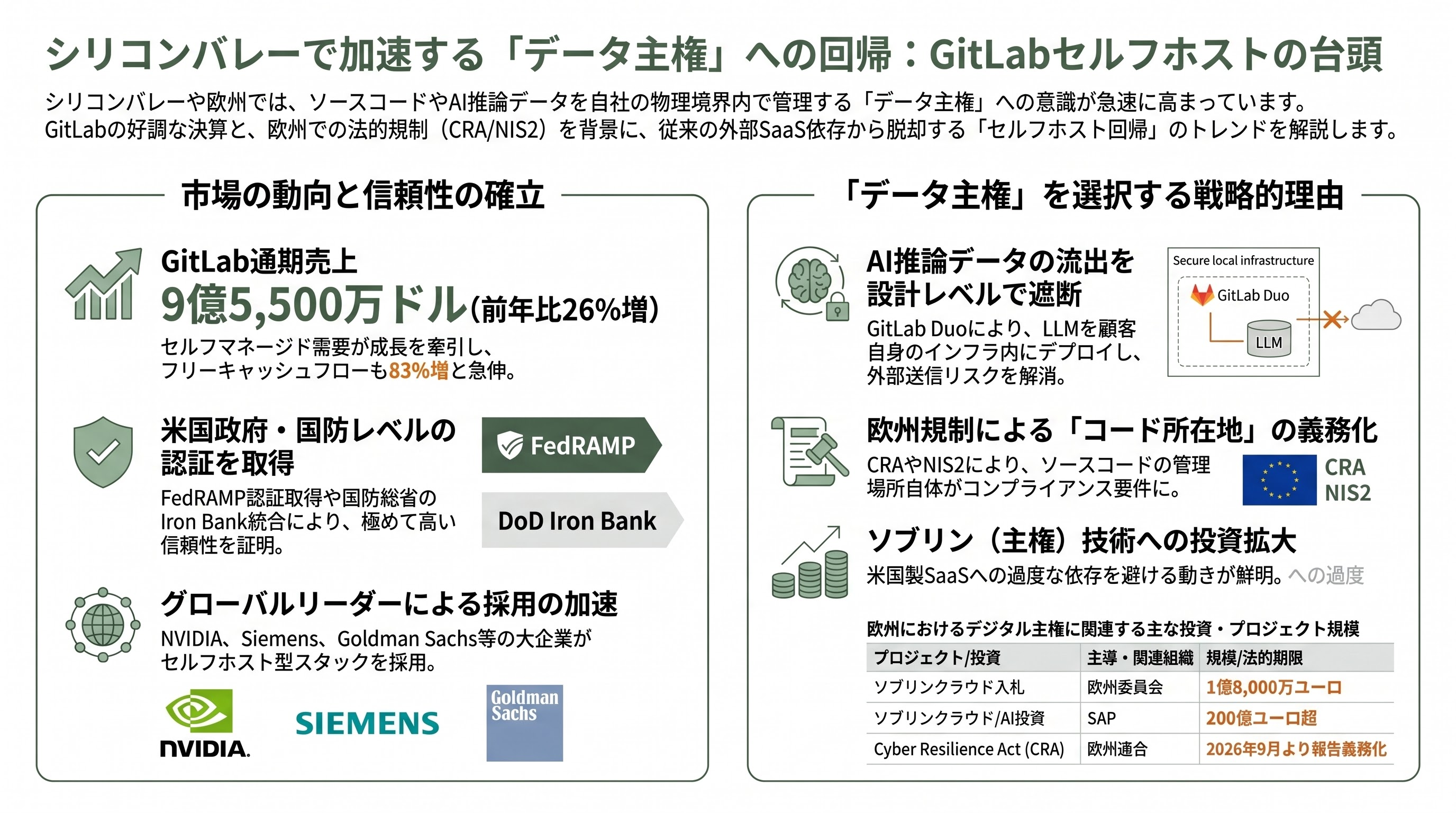

シリコンバレーで広がる「GitLabセルフホスト回帰」——データ主権という選択

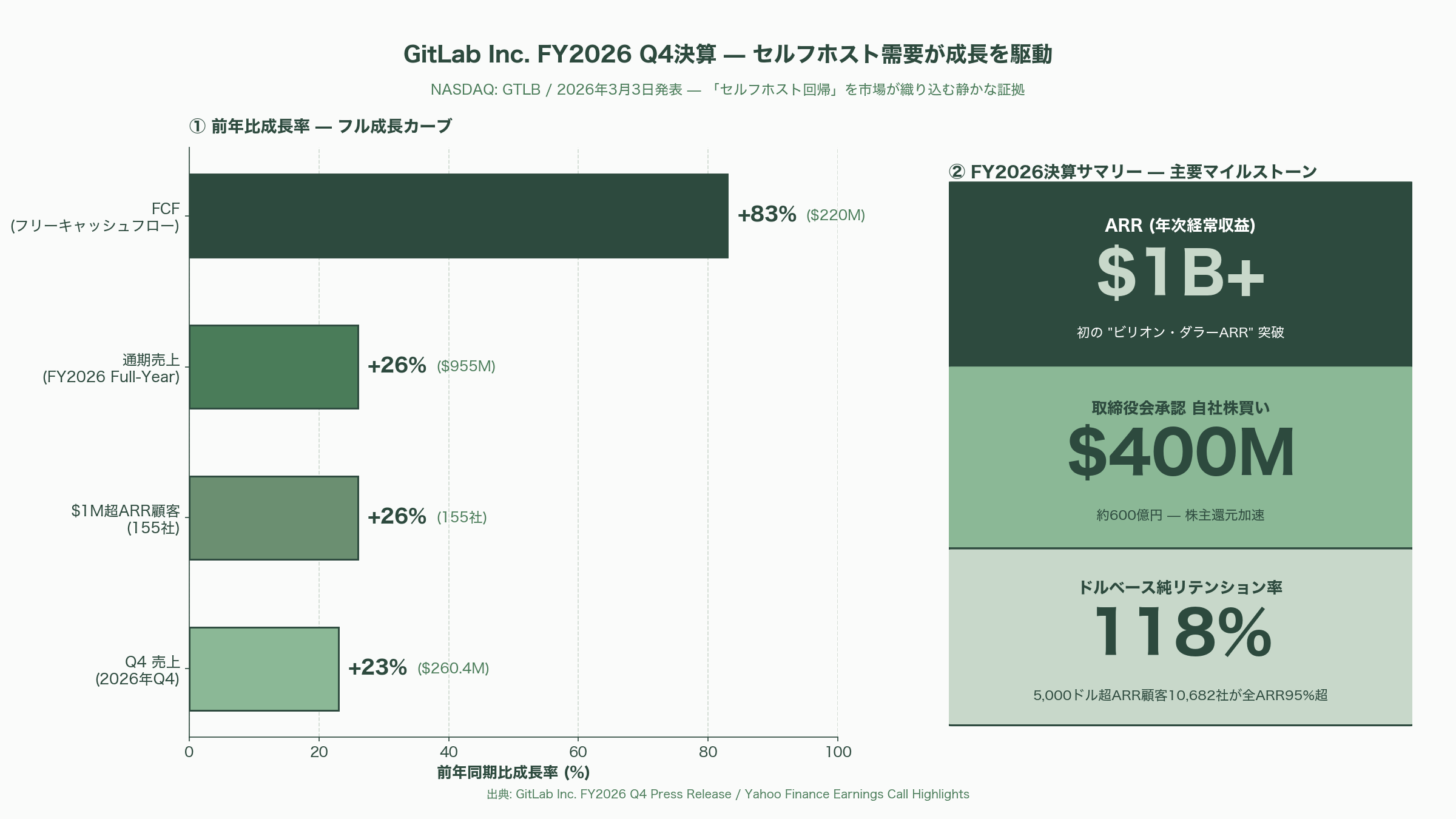

代替の本命は、GitLabのセルフホスト版である。GitLab Inc.(NASDAQ: GTLB)は2026年3月3日に発表したFY2026第4四半期決算で、四半期売上2億6,040万ドル(約390億6,000万円、前年比23%増)、通期売上9億5,500万ドル(約1,432億5,000万円、26%増)を計上し、ARR(年次経常収益)が10億ドル超え——いわゆる「ビリオン・ダラー・ARR」を初めて突破した。100万ドル超ARR顧客は前年比26%増の155社、5,000ドル超ARR顧客は10,682社で全ARRの95%超を占め、ドルベース純リテンション率は118%に達した。同社取締役会は同時に4億ドル(約600億円)の自社株買いを承認し、フリーキャッシュフローは2億2,000万ドル(83%増)に達している。

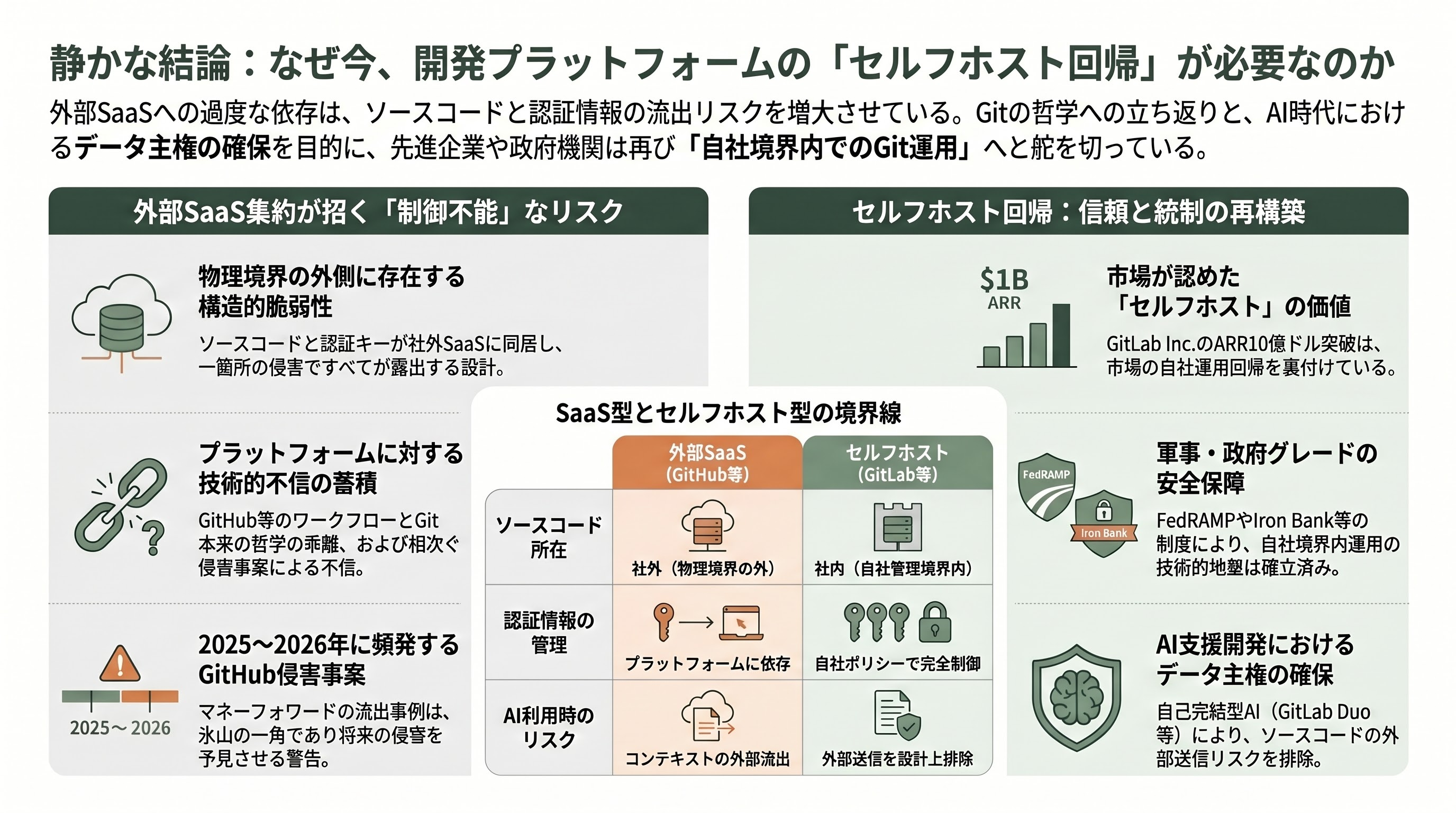

成長を支えているのは「セルフマネージド/セルフホスト」需要である。GitLabは2025年5月にFedRAMP Moderate認証を米国GSA(連邦調達庁)のスポンサーシップ下で取得し、「GitLab Dedicated for Government」として政府機関向けに展開した。同社のハードニング済みコンテナイメージは、米国国防総省のIron Bank——repo1.dso.mil/dsopで公開されるDevSecOpsプラットフォーム——に統合されており、機密レベルを問わず軍事ネットワーク内へデプロイ可能である。HIPAA準拠ヘルスケア環境では50以上のコンプライアンス制御を標準搭載し、データレジデンシー、分離、プライベートネットワーキングを顧客が選択した地域で提供する。Airbus、NVIDIA、Siemens、Goldman Sachsなどの大企業がこのスタックを採用しているとGitLab公式は紹介している。

加えて、2025年2月にGAされたGitLab Duo Self-Hostedは、Mistral(vLLM)、Claude 3.5 Sonnet(AWS Bedrock)、OpenAIモデル(Azure OpenAI)等のLLMを顧客自身のインフラ内にデプロイし、AI推論データが顧客ネットワーク外に出ない設計を採る。バイブコーディング時代に「コードのコンテキストごと外部AIへ送信される」リスクを、設計レベルで遮断する仕組みである。

シリコンバレーと欧米で「セルフホスト回帰」が広がっている根拠は、財務指標だけではない。The Registerは2025年12月の特集記事「Europe gets serious about cutting US digital umbilical cord」で、欧州が米国製ソフトウェアからの離脱を本格化していると報じた。TechCrunchは2026年4月27日付の記事「What's behind Europe's efforts to ditch U.S. software in favor of sovereign tech」で、フランスのHealth Data HubがMicrosoft AzureからフランスのScalewayへ移行し、欧州委員会が1億8,000万ユーロ(約306億円)のソブリンクラウド入札でフランス勢を採用したことを伝える。SAPはMistral AIとの戦略提携を拡大し、200億ユーロ(約3兆4,000億円)超を欧州ソブリンクラウドとAIに投じる方針を表明した。Mobile World Congress 2026で発表されたEURO-3C(Telco-Edge-Cloud federated infrastructure)は、Telefónica主導で13か国70以上の組織が参画する、欧州初の大規模連邦型クラウドである。

ソースコードのレイヤーでも、GitHubの代替は静かに本格化している。ドイツ・ベルリンを拠点とする非営利Codeberg e.V.が運営するCodeberg.orgはForgejo(GiteaのEUフォーク)を採用し、欧州内データセンター、GDPR準拠、寄付ベースのガバナンスを掲げる。Forgejoはv14.0で多言語Issue検索とステートレスCSRF保護を導入し、GitHubおよびGitLabからのリポジトリ・Issue・PR・ラベルの一括移行ツールを内蔵する。EUのCyber Resilience Act(CRA)は2026年9月11日から重大脆弱性・インシデント報告義務が発効し、12月10日の本格適用を控えて「コードの所在地」自体がコンプライアンス要件に組み込まれつつある。NIS2との組み合わせで、規制対象事業者はサードパーティ依存とサプライチェーン管理を文書化する義務を負い、米国SaaSへの過度な依存はコンプライアンス監査上のリスク要因として明示的に減点される時代に入った。

GitLabセルフホスト、Forgejo、Codeberg、これらの選択肢に共通する哲学は単純である。自社のソースコードは自社の物理境界の内側に置く。ネットワーク効果のない閉じた資産に、外部SaaSのリスクを背負わせない。データ主権という言葉は壮大に響くが、その本質はこれだけだ。

Claude Mythos時代——攻撃側に時間が戻ってこない

ここまでは「過去2年に何が起きたか」の話である。問題は、この延長線上で何が来るかだ。

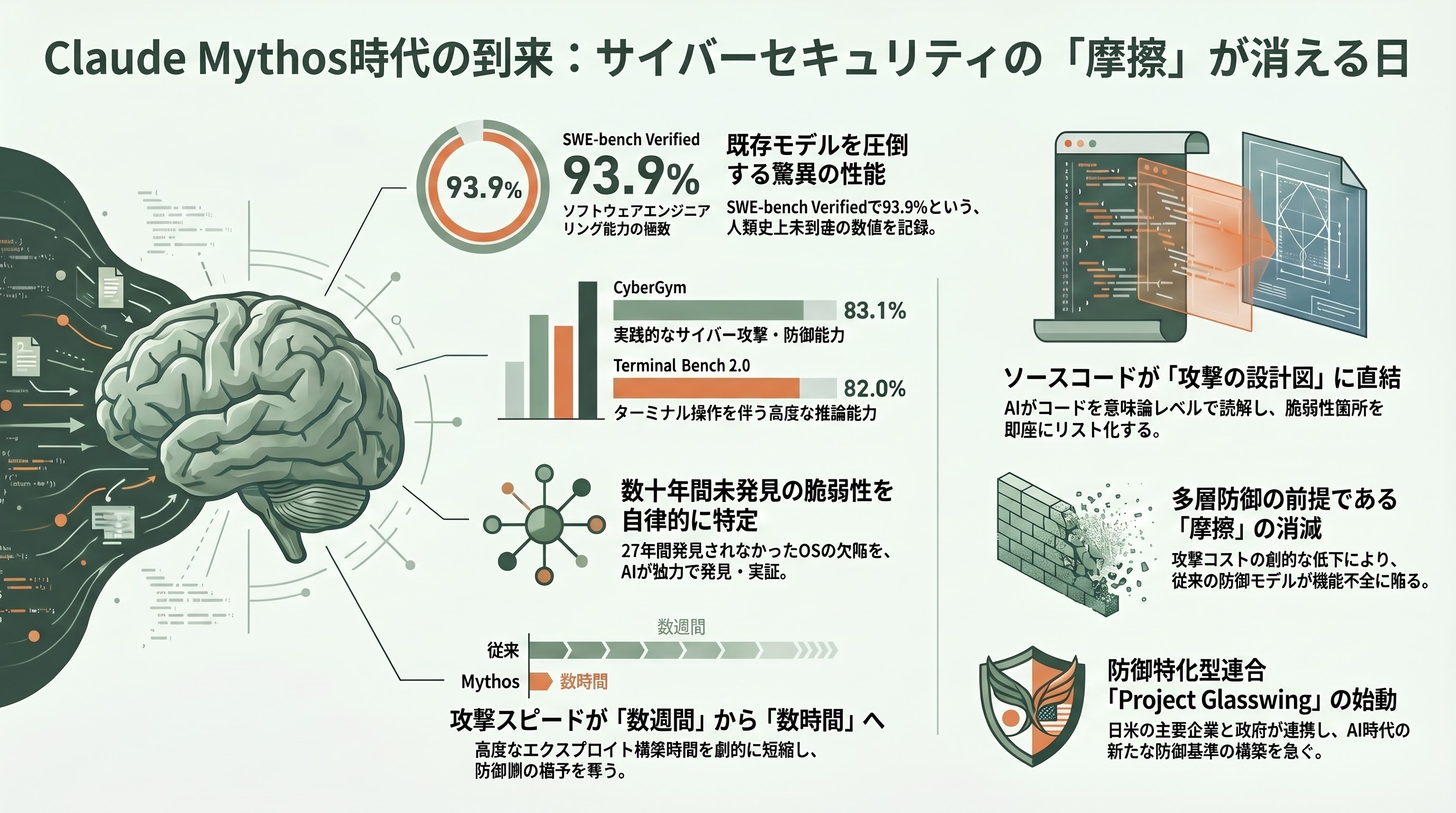

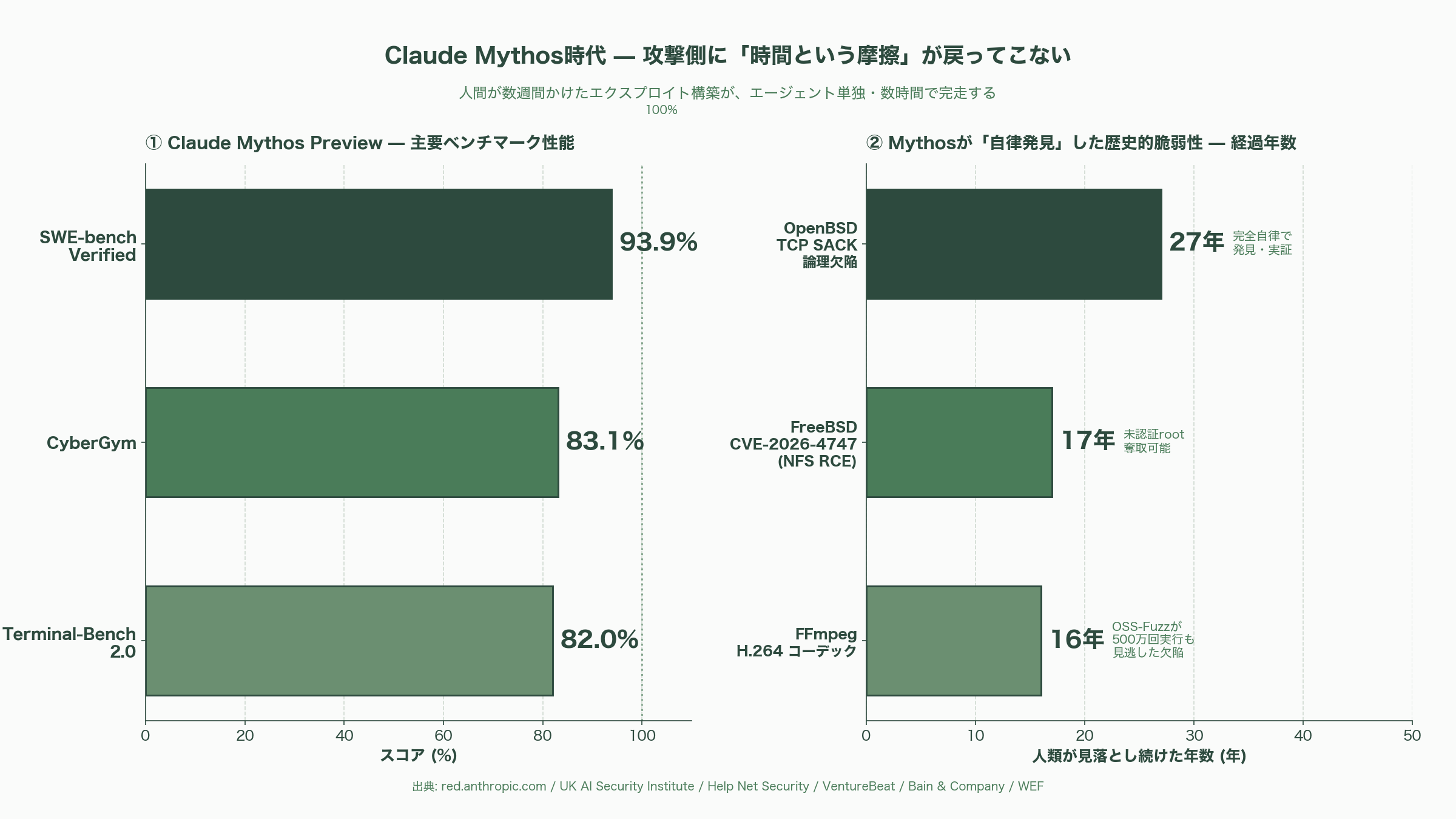

2026年4月7日にAnthropicが発表したClaude Mythos Previewは、開発コードネーム「Capybara」のフロンティアモデルで、SWE-bench Verifiedで93.9%、CyberGymで83.1%、Terminal-Bench 2.0で82.0%という、それまでの全モデルを大きく引き離す性能を叩き出した。Anthropic公式のred.anthropic.com、英AI Security Institute(AISI)、Help Net Security、VentureBeat、TechTarget、Cloud Security Allianceの分析が一致して伝えるのは、Mythosが汎用推論の副産物として、サイバーセキュリティ領域で人類史上未到達の能力を発揮しているという事実である。具体的には、27年間誰にも発見されなかったOpenBSDのTCP SACK実装の論理欠陥、16年間OSS-Fuzzが500万回踏みながら見逃したFFmpegのH.264コーデック脆弱性、17年前から存在しNFS経由で未認証rootを取らせるFreeBSDのRCE(CVE-2026-4747)を、いずれも完全自律で発見・実証した。Firefoxではレンダラーサンドボックスとカーネルサンドボックスを脱出する4連鎖エクスプロイトを構築し、20ガジェットのROPチェーンを複数パケットに分割するという、人間のexploit researcher数名がかりで数週間かかる芸当を、エージェント単独で完走させた。

Anthropicは同モデルを一般公開せず、Amazon、Apple、Microsoft、Google、NVIDIA、CrowdStrike、Palo Alto Networks、JPMorgan Chase、Linux Foundation等が参画するProject Glasswing——防御特化型業界連合——に最大1億ドル(約150億円)のクレジットを供与する形で限定提供した。しかしBloomberg、TechCrunch、CBS News、Cybernews、Hackread、Euronews、Fortuneが4月21〜23日にかけて報じたとおり、Discord系の私設グループが第三者ベンダー経由でMythosへの不正アクセスを獲得した。Anthropic広報は「報告を調査している」と認め、Palo Alto Networks(PANW)やCrowdStrike(CRWD)の株価は4〜7%下落、ビットコインは7万ドル(約1,050万円)手前から6万5,000ドル(約975万円)台へ急落する局面があった。

Bain & Companyは「Claude Mythos and the AI Cybersecurity Wake-Up Call」と題するインサイトで、本質的脅威はMythos単体ではなくMythos級モデルが攻撃側に流通する局面にあると整理する。エクスプロイト開発が「数週間」から「数時間」に短縮され、N-day脆弱性は即座に致命傷化する。多層防御が依存してきた『摩擦』が消えるのである。世界経済フォーラム(WEF)はこれを「Mythos moment」と総括し、AEIは「技術的負債が国家安全保障リスクに転化した」と位置づけた。日本では片山さつき金融担当大臣が4月24日に植田日銀総裁、3メガバンク頭取、JPX CEOらと緊急会合を開き、「今そこにある危機」と表現して日本版Project Glasswingの設置に動いた。

ここで本稿のテーマに戻る。GitHubに置かれたソースコードは、Mythos時代において、最も先鋭的な攻撃面になる。理由は二点である。第一に、GitHubは過去2年で見たとおり、上流のActions・依存関係・OAuthトークン・共有ストレージのいずれかが破られれば内部資産が芋蔓式に流出する構造を持つ。Mythos級AIは、この攻撃チェーンを人間が数週間で構築するのではなく、数時間で再構成する。第二に、ソースコードを攻撃者が入手すれば、Mythosはそれを意味論レベルで読解し、エクスプロイト可能な箇所を自動的に列挙する。FFmpegで500万回のファジングが見逃したものを、コードを読んだだけで発見する能力が、攻撃者の手にも渡り得るということだ。マネーフォワードのケースで流出したソースコードが、Mythos級モデルに解析されれば、本番システム上の攻撃可能箇所が即座に台帳化される。370件という被害規模が、これから先、何倍にも膨らむ可能性がここにある。

時間的猶予は、もう、ない。CRAの報告義務発効が2026年9月11日、Anthropicが7月初旬に予定するProject Glasswingの最終レポートと大規模パッチサイクルがその直前である。日本国内ではFISC安全対策基準の臨時改訂が5〜6月に予想され、金融庁・AISI・NCO主導の作業部会が稼働を始めている。一方で、企業のプライベートリポジトリの大半は、いまだGitHubに置かれている。

静かな結論——いま、セルフホストへ

マネーフォワードの公表は、初動として悪くなかった。しかし、その背後にある構造は2025〜2026年の主要GitHub侵害と完全に同じ図式である。外部SaaSに集約されたソースコードと認証情報、上流依存への盲信、長年積もったハードコード資産、そして自社の物理境界の外で起きるすべての出来事に対する制御不能性。370件の流出は表層であり、本質はソースコードが社外にあったこと、認証キーがコードと同居していたこと、そしてその両方を社外SaaSの認証情報一つで開かれてしまう設計だったことにある。

Linus Torvaldsが2021年9月にカーネル・メーリングリストで「GitHubのプルリクエストとオンラインコミット編集は純粋なゴミだ」と断じたとき、彼が指摘したのは表面的なUIの話ではなく、Gitの哲学とGitHubのワークフローが構造的にずれているという設計批判だった。その批判は、Actions侵害、Shai-Hulud、Salesloft Drift、CVE-2026-3854、そしてMythos時代の到来を経て、いま改めて立ち現れている。Mitchell Hashimotoの離脱、Ghostty、Zig、OpenAIの代替検討、HashiCorp共同創業者の苦言は、いずれも個人の感情ではなく、プラットフォームに対する技術的不信の集積である。

GitLabセルフホスト、Forgejo、Codeberg——選択肢は複数ある。FedRAMPもIron Bankも、すでに「自社境界内でのGit運用」を軍事・政府グレードで担保する技術的・制度的下地を整えた。GitLab Duo Self-Hostedは、AI支援開発のコンテキストごと外部送信されるリスクすら設計上排除している。FY2026にARR10億ドルを超えたGitLab Inc.の財務曲線は、市場がすでに「セルフホスト回帰」を価値として織り込んだことを示す静かな証拠だ。

Claude Mythosは、攻撃者の手元に届くまでの距離を、毎週短くしている。CRAの本格適用、Glasswingレポートの公開、日本版Glasswingの始動——一連のマイルストーンは、5月〜9月のあいだに集中する。そのとき、社外SaaSに集約されたソースコードを抱えたままの企業と、自社内のGitLabセルフホストへ静かに移行を済ませた企業のあいだに、修復不能な境界線が引かれる。

マネーフォワードの370件は、警告である。次の事案で、自社の名前が見出しに載らないために、いま必要なのは派手な宣言ではなく、コードを社内に戻す——その静かな決定だけである。

Sources

- 『GitHub』への不正アクセス発生に関するお知らせとお詫び(第一報)|株式会社マネーフォワード

- 【重要】『GitHub』への不正アクセス発生および銀行口座連携機能の一時停止に関するお知らせ – マネーフォワード MEサポートサイト

- マネーフォワード、GitHubからソースコードと一部ユーザー情報流出か 銀行連携を一時停止 - ITmedia NEWS

- マネーフォワード、GitHubに不正アクセス 銀行口座連携を一時停止 - Impress Watch

- マネーフォワード、GitHubに不正アクセス リポジトリのコピーと一部個人情報流出の可能性 - CCSI

- マネーフォワードGitHub不正アクセス事案2026年5月公表の全体像 - 株式会社一創

- マネーフォワードのGitHub不正アクセス事件をエンジニア視点で読み解く - Zenn

- 【速報・解説】マネーフォワード GitHub不正アクセス事件まとめ - note

- マネーフォワードで銀行連携停止 GitHub不正アクセスの影響と確認点 - FPトレンディ

- MoneyFowardがやられただと? - 村上知也ブログ

- Supply Chain Compromise of Third-Party tj-actions/changed-files (CVE-2025-30066) - CISA

- GitHub Action tj-actions/changed-files supply chain attack - Wiz

- GitHub Action Compromise Puts CI/CD Secrets at Risk in Over 23,000 Repositories - The Hacker News

- Salesloft Drift Breach: GitHub Account Breach Was Ground Zero - Infosecurity Magazine

- Salesloft says Drift customer data thefts linked to March GitHub account hack - TechCrunch

- Salesloft Drift security incident started with undetected GitHub access - CyberScoop

- "Shai-Hulud" Worm Compromises npm Ecosystem - Unit 42 / Palo Alto Networks

- Sha1-Hulud 2.0 Supply Chain Attack: 25K+ Repos Exposed - Wiz Blog

- Widespread Supply Chain Compromise Impacting npm Ecosystem - CISA

- The Shai-Hulud 2.0 npm worm - Datadog Security Labs

- Return of the Shai-Hulud worm affects over 25,000 GitHub repositories - Sysdig

- A mishandled GitHub token exposed Mercedes-Benz source code - BleepingComputer

- Mercedes Source Code Exposed by Leaked GitHub Token - SecurityWeek

- Lessons from the Mercedes-Benz GitHub source code leak - ReversingLabs

- Toyota discloses data leak after access key exposed on GitHub - BleepingComputer

- Microsoft confirms breach after hackers publish source code - TechCrunch

- Hackers leak 190GB of alleged Samsung data, source code - BleepingComputer

- Critical GitHub Vulnerability Exposed Millions of Repositories - SecurityWeek

- GitHub fixes RCE flaw that gave access to millions of private repos - BleepingComputer

- GitHub RCE Vulnerability: CVE-2026-3854 Breakdown - Wiz Blog

- 88% of self-hosted GitHub servers exposed to RCE (CVE-2026-3854) - Help Net Security

- Securing the git push pipeline - The GitHub Blog

- GitHub Acknowledges Recent Outages, Cites Scaling Challenges - InfoQ

- GitHub says sorry and says it will do better as uptime slips - The Register

- GitHub Availability in April 2026 - Solomon Neas

- Ghostty Is Leaving GitHub – Mitchell Hashimoto

- Hashicorp co-founder says GitHub 'no longer a place for serious work' - The Register

- GitHub 'No Longer a Place For Serious Work', Says Hashicorp Co-Founder - Slashdot

- GitLab Reports Fourth Quarter and Full Year Fiscal Year 2026 Financial Results

- GitLab Inc (GTLB) Q4 2026 Earnings Call Highlights: Surpassing $1 Billion ARR - Yahoo Finance

- FedRAMP and GitLab

- GitLab Achieves FedRAMP® Moderate Authorization - GitLab IR

- Iron Bank Containers - DoD DSO

- What's behind Europe's efforts to ditch U.S. software in favor of sovereign tech - TechCrunch

- Europe gets serious about cutting US digital umbilical cord - The Register

- Microsoft Cloud sovereignty in 2026: ambition and reality - Databalance

- White Paper Demystifying the debate on the US CLOUD Act vs European/UK Data Sovereignty - CMS Law-Now

- The US Cloud Act Explained - MassiveGRID

- Gaia-X: A Federated Secure Data Infrastructure

- EU Sovereign AI Infrastructure Stack: The Complete 2026 Guide - TechPlusTrends

- Cyber Resilience Act - European Commission

- NIS2 Directive: securing network and information systems - European Commission

- Codeberg.org

- Forgejo – Beyond coding. We forge.

- European GitHub Alternatives: Code Hosting with Privacy, Control, and Data Sovereignty - Dev Problems

- Claude Mythos Preview - red.anthropic.com

- Our evaluation of Claude Mythos Preview's cyber capabilities - UK AI Security Institute

- Anthropic's new AI model finds and exploits zero-days across every major OS and browser - Help Net Security

- Mythos autonomously exploited vulnerabilities that survived 27 years of human review - VentureBeat

- Claude Mythos and the AI Cybersecurity Wake-Up Call - Bain & Company

- Anthropic's Mythos moment: how frontier AI is redefining cybersecurity - World Economic Forum

- Project Glasswing: Securing critical software for the AI era - Anthropic

- Linus Torvalds on GitHub merges - LKML